Was sehr kompliziert klingt ist beim näheren Hinschauen eigentlich ziemlich einfach. In den nachfolgenden Schritten erkläre ich euch wie man sehr einfach das Windows Azure Site-to-Site VPN aufbaut.

Virtuelles Netzwerk erstellen

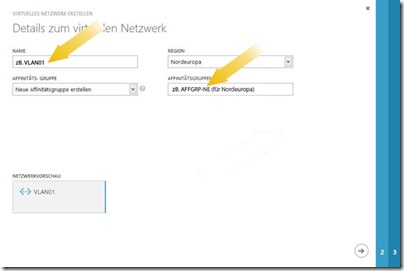

Als erstes erstellt ihr in eurem Windows Azure ein neues Virtuelles Netzwerk. Ihr werdet hier im Schritt 1 mit einigen Dingen wie z.B. dem Netzwerknamen - hier gebt ihr ganz einfach einen fiktiven Namen für euer neues virtuelles Netzwerk an und Affinitätsgruppen - sind die Zusammengehörigkeit der einzelnen Komponenten (Erstelle ich hier also einen Storagebereich/VM/etc. in einer anderen Affinitätsgruppe, so kann dieser nicht mit diesem VLAN genutzt werden) belästigt.

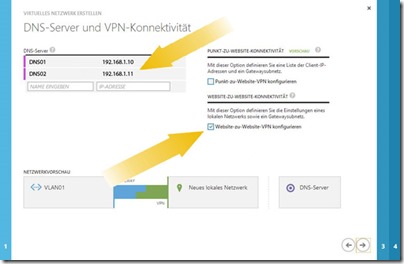

Als nächstes gibt man seine bestehenden On-Premise oder schon in Windows Azure befindliche DNS Server an. Zusätzlich setzt man den Hacken für Site-to-Site VPN konfigurieren.

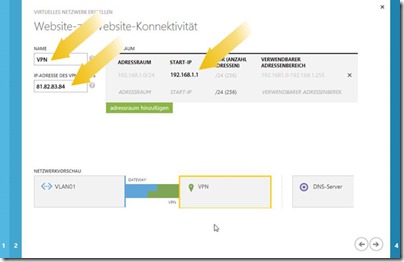

Unter Punkt 3 konfigurieren wir nun unsere Windows Azure VPN Verbindung. Als Namen wählen wir wieder einen fiktiven Namen für die VPN Verbindung. Unter IP-Adresse des VPN-Geräts geben wir die öffentliche IP der VPN-Gegenstelle an. Der Adressraum beschreibt den internen Adressraum unserer On-Premise Umgebung.

Im letzten Punkt definieren wir unseren Adressraum für das Windows Azure Netzwerk. Hier können bei Bedarf auch weitere Subnetze hinzugefügt werden. Für VPN Verbindungen benötigen wir hier noch zusätzlich ein eigenes Gateway Subnetz welches vom Gateway Service verwendet wird.

Gateway erstellen

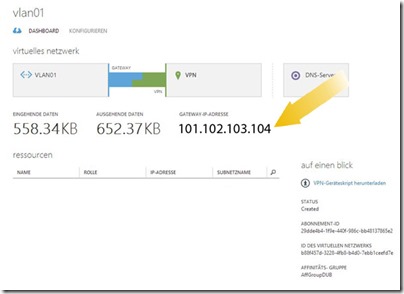

Um die VPN-Verbindung zu ermöglichen muss man einen Gateway im Windows Azure erstellen. Dies geschieht unter Virtuelle Netzwerke -> Gerade erstelltes virtuelles Netzwerk auswählen -> Dashboard und in der Aktionsleiste auf Gateway erstellen. Hier gibt es zwei Möglichkeiten - "statisches" und "dynamisches" Routing. Für die meisten Gegenstellen wählen wir hier "statisch" aus. Jedoch ist statisches Routing für RRAS im Moment nicht supported also sollte es sich also um RRAS handeln, bitte "dynamisch" auswählen.

Nach dem klicken auf Ok, könnt ihr euch mal eine gute Tasse Kaffee gönnen und nach ca. 15 min solltet ihr die Gateway-IP-Adresse im Dashboard vorfinden. Diese IP-Adresse benötigt ihr nun auf eurer On-Premise VPN Gegenstelle.

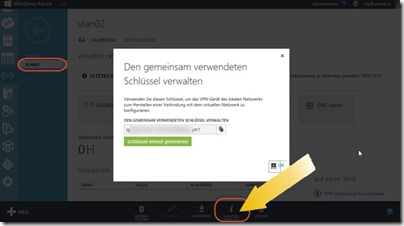

Zu guter Letzt benötigt ihr noch den Preshared Key der in der Dashboard Aktionsleiste abgerufen werden kann.

Jetzt konfiguriert ihr eure On-Premise Gegenstelle und wenn ihr alles richtig gemacht habt und noch euch noch etwas geduldet (ja das kann auch etwas dauern), sollte die Verbindung so aussehen:

Bei Fragen oder wenn ihr diesbezüglich Unterstützung benötigt, dürft ihr euch natürlich jederzeit melden!

LG Christian