Ganz frisch gibt es eine Reihe von neuen Whitepapers mit Anleitungen und Informationen für die Integration von Azure Active Directory in die eigene Infrastruktur und eigenen Applikationen. Heutzutage stellen die Themen Identity Management, Provisionierung, Rollenverwaltung und Authentifizierung Schlüsselfaktoren für moderne IT-Szenarien dar, im eigenen Unternehmen, in Hybrid-Lösungen und natürlich genauso in der Cloud.

Anwender profitieren durch bessere Nutzbarkeit von Single-Sign-On (SSO) und Bring Your Own Identity (BYOI) Lösungen, während IT-Abteilungen durch integrierte Lösungen und die Nutzung von Software as a Service (SaaS) Applications entlastet werden können und mit Tools rund um das (neue) Schlagwort "DevOps" Apps und deren Betrieb und Nutzung monitoren können.

Basis dafür ist eine durchdachte (föderierte) Identity Management Lösung, die sich gut in die Unternehmens-IT integriert. Microsoft bietet hierfür mehrere Wege als "Brücke" zwischen dem eigenen Windows Netzwerk mit dem Active Directory (AD) und der Microsoft Cloud und Azure Active Directory (AAD) an - und damit zur Nutzung Office 365 und dessen Services.

Im Microsoft Download Center sind ganz aktuelle Informationen für die Umsetzung solcher Szenarien verfügbar: Active Directory from on-premises to the cloud - Azure AD whitepapers

Der Download beinhaltet mehrere Dokumente, von Single-Sign-On und ADFS bis zu Multi-Factor Authentication:

- AAD-Office-365-Single-Sign-On-with-AD-FS-in-Windows-Server-2012-R2-(PS-Scripts).zip

- AAD-Office-365-Single-Sign-On-with-AD-FS-in-Windows-Server-2012-R2-Part-1.docx

- AAD-Office-365-Single-Sign-On-with-AD-FS-in-Windows-Server-2012-R2-Part-2.docx

- AAD-Office-365-Single-Sign-On-with-Shibboleth-2.docx

- AD-from-on-premises-to-the-cloud.docx

- An-overview-of-AAD.docx

- Leverage-AAD-for-modern-business-apps.docx

- Leverage-Multi-Factor-Authentication-Server-on-your-premises.docx

- Leverage-Multi-Factor-Authentication-with-AAD.docx

In den Dokumenten erfährt man eine Fülle von interessanten Themen über AD und AAD.

Genügend Material, um einmal in diese umfangreichen Werke hineinzusehen...

Ein wenig bekanntes Detail etwa ist, dass Administratoren ihr Office 365 Abonnement kostenfrei im Azure Portal https://manage.windowsazure.com/ verwalten können. Dazu muss nur die Azure-Subscription mit dem eigenen Office 365 Konto und dem Link https://account.windowsazure.com/PremiumOffer/Index?offer=MS-AZR-0110P&whr=azure.com eröffnet werden (Azure $0 subscription).

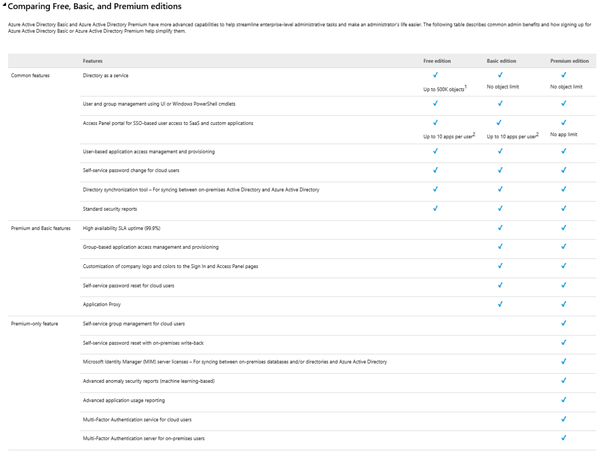

Die grundsätzliche Nutzung von AAD ist kostenfrei. Wer mehr über die Unterschiede zwischen dem kostenfreien AAD Free, Azure Active Directory Basic und Azure Active Directory Premium - einem Teil der Enterprise Mobility Suite - erfahren möchte findet hier viel Wissenswertes. Neu ist etwa, dass es in AAD Premium ein neues Identity Synchronisation Tool mit Writeback geben wird (derzeit in Preview).

Alle Editionen von AAD sind in Azure Active Directory Editions aufgelistet und vergleichbar:

Die Website Azure AD service limits and restrictions informiert über die Limits von AAD, etwa dass mit AAD Free maximal 500.000 Objekte in einem einzigen Directory verwendet werden können - das sollte im Regelfall für kostenlose Verzeichnisse ausreichen...

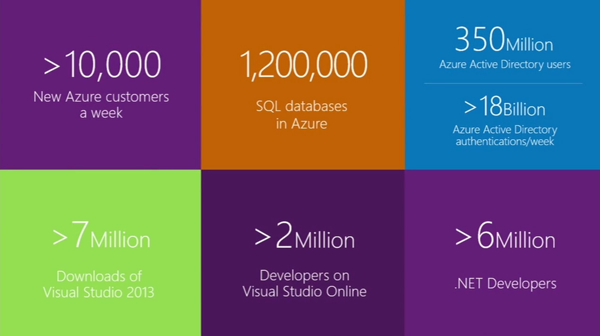

An-overview-of-AAD.docx bietet eine Einführung in AAD und die verschiedenen Editionen. Hierzu passt sehr gut ein Bild vom Connect-Event Mitte November, wo Microsoft einige interessante Zahlen zu AAD und der Nutzung der Azure Plattform und Dienste veröffentlich hat:

Derzeit gibt es mehr als 350 Millionen User in mehr als 4 Millionen AAD´s. Fast 90% der Fortune 1000 Unternehmen nutzen AD-Technologien zur Verwaltung ihrer User und IT. AAD läuft in 28 Microsoft Datacentern weltweit, welche 18 Milliarden Authentifizierungen pro Woche durchführen. Eindrucksvoll.

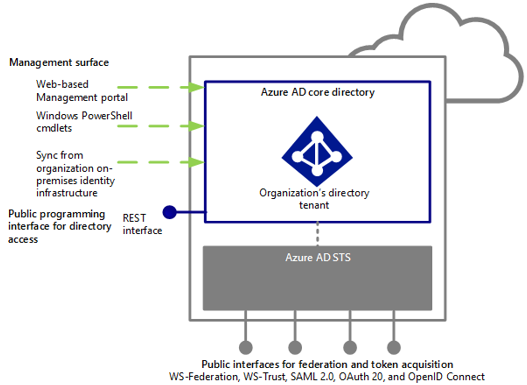

Die Anatomie von AAD sieht wie in dem folgenden konzeptionellen Diagramm aus:

AAD ist eine skalierbare Infrastruktur, die Speicherplatz, Datenzugriff, Replikation, Synchronisation, Geräte-Registrierung und Security Token Services (STS) bietet. Das Core Directory Service wird in Directory Contexts unterteilt.

Jedes Objekt besitzt einen Typ (etwa TenantDetail, User, Contact, Group, Device, Application, ServicePrincipal, etc) und verschiedene Properties (DisplayName, UserPrincipalName, JobTitle, Department, etc.). Ein Objekt kann ein Set von Navigation Properties enthalten, die einem Link (oder einer Assoziation) zu einem anderen Objekt entsprechen (Manager, DirectReports, MemberOf, Members, etc). Diese Links werden etwa auch für Enterprise Social Graph verwendet (siehe auch Reimagining Active Directory for the Social Enterprise Part 2).

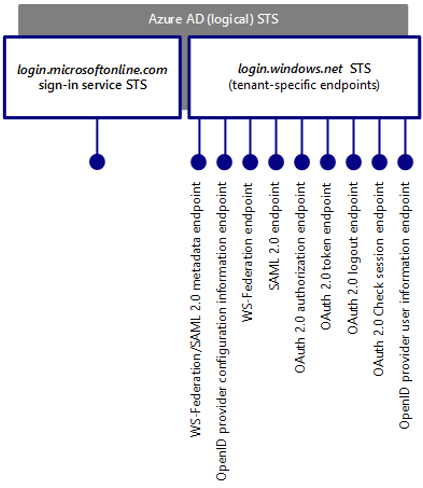

AAD kann programmatisch per PowerShell und per Graph API (REST API Reference) angesteuert werden und auch mit eigenen Extensions erweitert werden. Die Authentifizierung erfolgt mit dem Security Token Service (STS) in Azure AD. Der STS in AAD ist ein Multi-Tenant STS, das bedeutet es gibt mehrere Möglichkeiten zur Authentifizierung. Derzeit verwendet AAD STS eine Kombination von zwei STS: Das login.microsoftonline.com Sign-In Service und login.windows.net als Fassade für Modern Business Apps. Azure Active Directory-Authentifizierungsprotokolle informiert über die unterstützten Protokolle und ihre Implementierung in AAD, Codebeispiele gibt es hier.

Die Nutzung von AAD bietet gerade in Hybrid-Szenarien viele Vorteile. Hierzu gibt es mehrere Möglichkeiten.

AD FS ermöglicht Identity Federation über (normalerweise) autonome Security Domains. AD FS bietet somit Anwendern in Unternehmen eine "seamless experience" - sie können in unterschiedlichen Diensten und Apps mit einem einzigen Unternehmenskonto arbeiten. Für Organisationen, die mit anderen Verzeichnisdiensten wie etwa Shibboleth arbeiten, werden mit ADFS weitere third-party identity providers unterstützt.

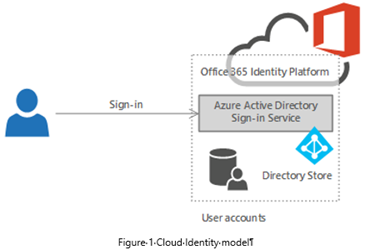

Um Dienste in Office 365 zu nutzen, ist immer eine Authentifizierung erforderlich. Diese kann entweder mit einer Cloud ID (cloud identity) oder einer Federated ID (federated identity) erfolgen.

Cloud identities werden in AAD (bzw. in Office 365) verwaltet, während federated identity on-premises (üblicherweise) in einem lokalen AD verwaltet und in die Cloud synchronisiert werden.

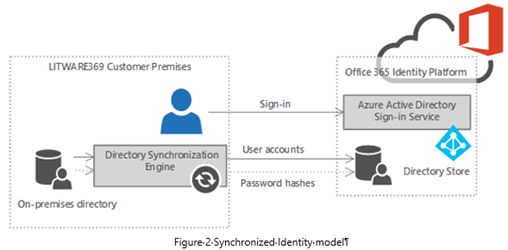

Die Synchronisation erfolgt mit eigenen Tools: AD FS oder DirSync oder Microsoft Forefront Identity Management (FIM mit dem Azure AD connector).

Sehr populär ist das Directory Sync Scenario. Seit Juni 2013 kann das Microsoft DirSync Tool auch Passworte in die Cloud synchronisieren (siehe DirSync-History). Die Sicherheit mit doppelt ge-hasten Werten steht dabei an oberster Stelle, siehe Password-Sync FAQs und Implement Password Synchronization. Relativ neu (seit September 2014) ist das Microsoft Azure Active Directory Sync Services (die aktuelle Version ist von 16.12.2014), welches quasi den Nachfolger von DirSync stellt.

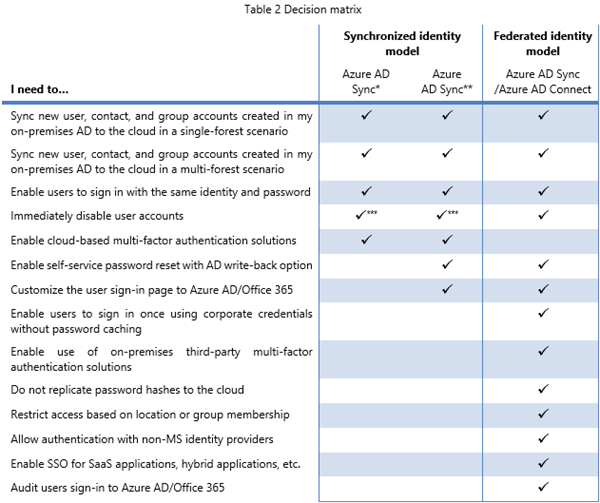

Ein Unternehmen kann je nach Anforderung entscheiden, welches Synchronisations-Modell eingesetzt werden soll, wie die folgende Tabelle zeigt.

So komplex eine volle AD FS Infrastruktur auch sein kann möchte ich hier einen Tipp aus dem Whitepaper AAD-Office-365-Single-Sign-On-with-AD-FS-in-Windows-Server-2012-R2-Part-1.docx weitergeben:

"The simplest approach that fulfills your objectives, needs and constraints is always the best."

AAD-Office-365-Single-Sign-On-with-AD-FS-in-Windows-Server-2012-R2-Part-2.docx befasst sich mit dem Setup einer AAD und Office 365 Umgebung. Dabei wird das Erstellen von virtuellen Maschinen in Azure (IaaS) bis hin zum Deployment von Federation Servern beschrieben, sprich das Erstellen der Spielwiese auf mehreren Windows Server 2012 R2 Systemen für Hybrid-Szenarien mit vollem AD FS.

Das Whitepaper Leverage-Multi-Factor-Authentication-with-AAD.docx zeigt, wie MFA mit Azure AD (Premium) funktioniert und wie man MFA in Azure konfigurieren kann. Multi-Factor Authentication ist für Azure AD Global Administratoren frei, solange es nicht für die Verwendung mit Usern provisioniert ist. Pro Tenant kann ein Multi-Factor Authentication Provider ausgewählt werden.

Es gibt zwei Usage Models: Per Enabled User oder Per Authentication. Derzeit sind die Preise pro User und für 10 Anmeldungen gleich, siehe Multi-Factor Authentication Pricing, somit ist das Model Per Enabled User wohl oft preisgünstiger.

Nicht-Browser Apps (Outlook, Lync, Word, Excel, PowerShell, OneDrive, POP und IMAP clients, etc.) besitzen zumeist keine Unterstützung für interaktive Abfragen nach einer zusätzlichen Authentifizierung - was aber von MFA benötigt wird. Wenn MFA für einen Office 365 User Account aktiviert ist, müssen App Passworte für die Non-Browser Apps erzeugt werden, mit denen MFA übergangen werden kann (by-pass).

Signing in for the first time using Azure Multi-Factor Authentication informiert über die Möglichkeiten zur ersten Verwendung von MFA.

Signing in for the first time using Azure Multi-Factor Authentication informiert über die Möglichkeiten zur ersten Verwendung von MFA.

Für Smartphones ist eine MFA App für Windows Phone, Android und IOS verfügbar. Die Apps verwenden das hier links abgebildete Logo.

Administratoren erhalten im Azure Portal Zugang zu Authentifizierungs-Reports, wo (u.a. fehlgeschlagene) Anmeldeversuche, IP-Adressen und Orte protokolliert werden.

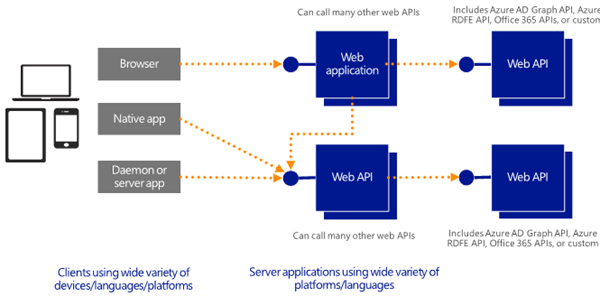

Leverage-AAD-for-modern-business-apps.docx informiert, wie die Authentifizierung aus einer App gegen AAD grundsätzlich funktioniert. Bei einem Web Browser muss sich der Anwender anmelden. In einer native App (Phone, Tablet oder PC) muss die App einen User per Web API anmelden. Auch eine Web App kann sich gegen eine Web API anmelden, genauso wie ein Dienst oder eine Server App.

Eine App muss dabei eine eindeutige AppID URI, eine ClientID, einen Key (secret) und eine Reply URL (redirect URI) besitzen. Mehr Infos sind in Authentication Scenarios for Azure AD zu finden.

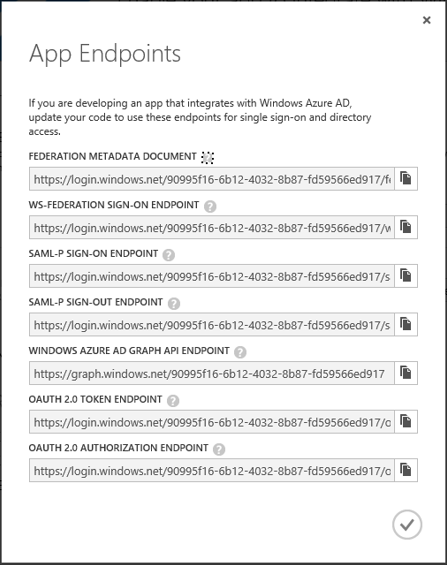

AAD veröffentlich Tenant-spezifische Endpoints. Jeder EndPoint enthält die GUID des jeweiligen AAD, nach dem folgenden Muster: https://login.windows.net/<tenant>/<protocol>

Für "Discovery" veröffentlicht AAD ein federation metadata document für Apps, die so konfiguriert sind, dass sie Security Tokens verwenden, die von AAD ausgestellt sind. Der Authentification-Wizard von Visual Studio etwa konfiguriert eine Web-App mit diesem Mechanismus:

https://login.windows.net/<tenant>/FederationMetadata/2007-06/FederationMetadata.xml

Je nach Anwendung kann eines der verfügbaren Protokolle verwendet werden. Die folgende Grafik zeigt die verwendeten Protokolle und EndPoints.

Um mit den EndPoints einfach zu kommunizieren bietet Microsoft Identity Libraries an. Diese heißen Active Directory Authentication Library (ADAL) und sind im Source Code auf GitHub unter https://github.com/AzureAD/ für verschiedenste Plattformen wie .NET, Javascript, Android, iOS usw. verfügbar. Der letzte Stand von ADAL kann hier abgerufen werden.

Es stecken sehr viel wertvolle Informationen über Azure Active Directory in den neu veröffentlichten Whitepapers. Für alle IT-Pros und Developer, die mit AAD zu tun haben, lohnt es sich, hier hineinzusehen und nachzulesen! Diese enthalten den ganz aktuellen Stand von Mitte Dezember.

Ich hoffe diese kurze Zusammenfassung liefert einen Überblick und motiviert interessierte Leser, sich die vielen Möglichkeiten mit AAD in den Dokumenten anzusehen!